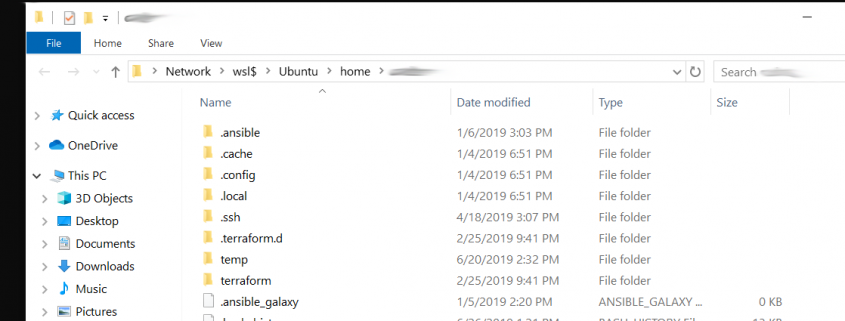

Cómo acceder a los archivos Linux de WSL en Windows 10

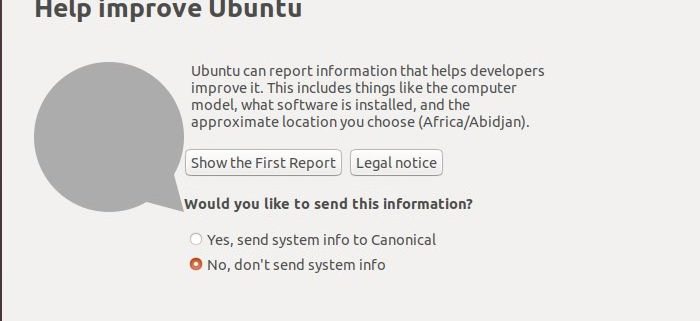

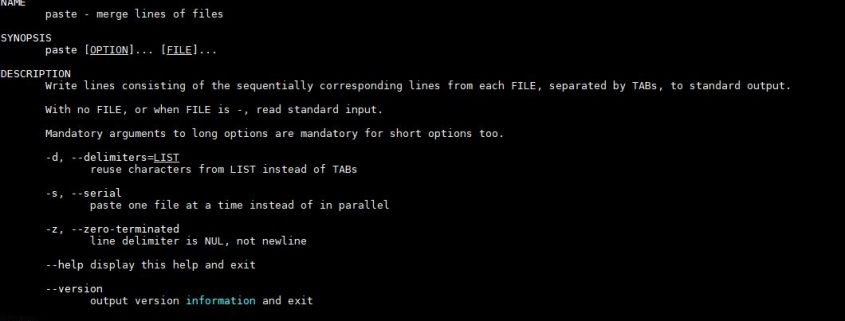

El Subsistema de Windows para Linux (WSL – Windows Subsystem for Linux) es una característica de Windows 10 que permite ejecutar herramientas nativas de línea de comandos de Linux directamente en Windows, junto con el escritorio tradicional de Windows y las aplicaciones de la tienda de Microsoft. WSL es ejecutado en un entorno virtualizado por […]